在當今數字化時代,企業和組織面臨著日益嚴峻的網絡威脅。VEB(Virtual Environment & Business,泛指虛擬化環境與業務)的信息安全保護已成為技術領域的核心議題。網絡與信息安全軟件的開發,正是構建這一防護體系的基石。本文將探討幾種關鍵的防護方式,并解析其在軟件開發中的實踐應用。

1. 縱深防御(Defense in Depth)

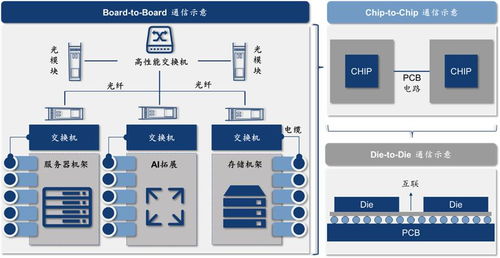

這是信息安全領域的經典策略,強調通過多層、異構的安全措施來保護系統。在網絡與信息安全軟件開發中,這意味著從網絡邊界(如防火墻、入侵檢測系統)、主機層面(如防病毒軟件、主機入侵防御)、應用到數據層(如加密、訪問控制)都部署防護。開發此類軟件需注重各層間的協同,例如,安全信息和事件管理(SIEM)系統能夠整合各層日志,實現統一分析與響應。

2. 零信任架構(Zero Trust Architecture)

零信任理念的核心是“從不信任,始終驗證”。在VEB環境中,傳統的基于邊界的安全模型已顯不足,尤其是隨著云服務和遠程辦公的普及。相關的安全軟件開發需聚焦于身份和訪問管理(IAM)、微隔離、持續驗證等技術。例如,開發基于策略的訪問控制軟件,確保每次資源請求都經過嚴格的身份驗證和權限審核,無論請求來自內部還是外部網絡。

3. 數據加密與隱私增強技術

保護VEB中的敏感數據至關重要。這包括對靜態數據(存儲時)、傳輸中數據(網絡傳輸)和使用中數據(內存處理)的加密。軟件開發需集成先進的加密算法(如AES、RSA)和協議(如TLS)。隱私增強技術如同態加密、安全多方計算也正被探索,允許在加密數據上進行計算而不暴露原始信息,適用于數據分析等場景。

4. 威脅檢測與響應自動化

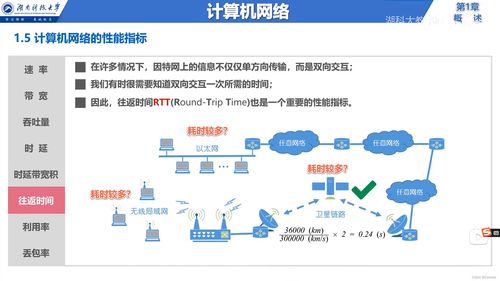

主動防御是應對高級持續威脅(APT)的關鍵。安全軟件開發需融入人工智能和機器學習,以實現異常行為檢測、威脅狩獵和自動響應。例如,端點檢測與響應(EDR)軟件能監控終端活動,利用算法識別惡意模式,并自動隔離受感染設備。安全編排、自動化與響應(SOAR)平臺則能整合各種安全工具,自動化執行事件響應流程。

5. 安全開發生命周期(SDL)與DevSecOps

防護不應僅在部署后,而應貫穿軟件開發的始終。在開發網絡與信息安全軟件時,自身也需遵循安全實踐。SDL將安全活動(如威脅建模、代碼審查、滲透測試)嵌入每個開發階段。DevSecOps則強調在敏捷和持續交付管道中集成安全,通過自動化安全測試(如SAST、DAST)和合規檢查,確保交付的軟件本身是安全且可信的。

6. 云原生安全與容器安全

隨著VEB越來越多地構建在云和容器平臺上,相應的安全軟件開發需適應這些環境。這包括云安全態勢管理(CSPM)、云工作負載保護平臺(CWPP)以及針對容器和Kubernetes的安全工具。開發重點在于實現可視化、配置合規檢查、運行時保護以及鏡像漏洞掃描,確保云原生應用的全生命周期安全。

7. 身份安全與行為分析

用戶和設備身份已成為新的安全邊界。相關軟件開發聚焦于強化認證機制(如多因素認證MFA)、特權訪問管理(PAM)以及用戶和實體行為分析(UEBA)。UEBA軟件利用大數據分析建立行為基線,從而檢測內部威脅和賬戶劫持等異常活動。

VEB的信息安全保護是一個動態、多層面的挑戰。上述方式并非孤立,而是需要相互融合,形成一個有機的防御生態系統。網絡與信息安全軟件的開發,正朝著智能化、自動化、云原生和深度集成的方向發展。對于開發者和組織而言,理解并綜合運用這些策略,是構建韌性數字基礎設施、保障業務連續性的關鍵所在。持續關注威脅演變和技術創新,才能在這場沒有終點的安全競賽中保持領先。